Les contenus liés au tag AMD

Afficher sous forme de : Titre | FluxAMD lance les APU Ryzen 5 2400G et Ryzen 3 2200G

AMD Ryzen 3 2200G et 5 2400G : MAJ Bios obligatoire

Focus: Windows 10, Meltdown et Spectre : quel impact sur les performances ?

AMD réalise (enfin) un bénéfice annuel

AMD annonce la restructuration de RTG

Des failles de sécurité spécifiques aux Ryzen ?

Une firme de sécurité israélienne, CTS-Labs, a publié ces dernières heures un site web ainsi qu'un whitepaper décrivant selon eux treize vulnérabilités critiques (regroupées en 4 familles de failles) touchant les processeurs AMD Ryzen et dérivés. Le whitepaper publié est relativement avare en détails techniques (pour ne pas dire superficiel), mais il décrit globalement les méthodes et les impacts.

Trois "familles" de failles pour deux cibles distinctes

La première famille de faille, Masterkey, regroupe plusieurs attaques qui permettraient d'exécuter du code malicieux sur le Secure Processor (un CPU ARM Cortex A5 inclut dans les processeurs Ryzen, il s'agit peu ou prou du pendant de l'Intel Management Engine pour faire un parallèle). Le Secure Processor disposant (comme le ME) d'un niveau de privilège supérieur au reste du système, ce type de faille est en général considéré comme particulièrement critique (nous reviendrons plus bas sur l'impact réel). Dans ce cas cependant, l'exploitation des failles requiert que l'on flash au préalable un BIOS modifié/corrompu, ce qui limite sensiblement sa portée et sa facilité de déploiement.

La seconde famille de faille, Ryzenfall, s'attaque également au Secure Processor (l'ARM Cortex A5), ou plus précisément à son OS (Secure OS). AMD a choisi pour rappel d'utiliser les mécanismes de sécurité développés par ARM (TrustZone ). Deux implémentations de TEE (Trusted Execution Environment) coexistent, une développée par Qualcomm (QSEE) et l'autre par Trustonic (Kibini ). C'est cette dernière qui serait utilisée par AMD pour son "Secure OS" d'après le whitepaper. Les failles permettraient là aussi d'exécuter du code sur le Secure Processor et de bypasser les protections mémoires sous Windows. L'exploitation des failles est décrite comme requérant un accès système administrateur ainsi qu'un pilote signé spécifique (on ne sait pas lequel, s'il s'agit d'un pilote communément installé par les drivers AMD, ni s'il s'agit d'une version particulière du pilote). Bien que cela ne soit pas dit explicitement dans le whitepaper qui est assez avare en détails, le fait qu'un pilote Windows soit nécessaire laisse penser d'une part que la faille est spécifique à Windows, et de l'autre que la faille semble en grande partie logicielle. A noter que la troisième "famille" de faille, Fallout, est le pendant exact de Ryzenfall mais cette fois ci appliqué à Epyc plutôt qu'à Ryzen.

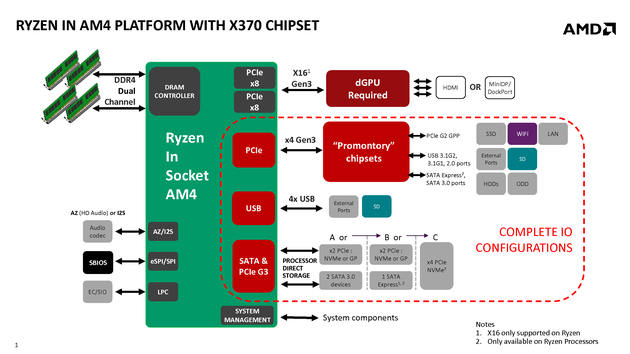

La dernière famille de faille, Chimera, s'attaque enfin au chipset utilisé par AMD pour les cartes mères Ryzen (les X370 et dérivés, connus sous le nom de code Promontory).

Ces chipsets sont pour rappels développés par Asmedia et s'occupent des I/O "lentes" (USB, SATA, réseau, ce que l'on appelait historiquement un southbridge). La faille pointée par la société permettrait d'exécuter du code directement sur le chipset et d'accéder à la mémoire via le DMA. Le whitepaper parle de deux failles distinctes, une liée au firmware, et l'autre lié au design de l'ASIC. L'exploitation de cette faille demanderait là aussi un accès système administrateur et un pilote signé (Windows n'est pas mentionné explicitement cette fois ci).

Des failles complexes à exploiter et peut être pas nouvelles

La première chose qu'il nous semble important de pointer est que ces failles requièrent systématiquement un accès administrateur (et donc un système déjà compromis) et soit un pilote signé, soit un BIOS modifié pour qu'elles soient exploitables. Elles sont incomparables de leur description avec des failles comme Meltdown qui permet sur les processeurs Intel une escalade de privilèges d'un espace mémoire userland vers root, ou comme les variantes de Spectre qui s'attaquent aux mécanismes d'exécution spéculatifs.

Ici, deux cibles distinctes sont pointées. Les trois premières familles de failles s'attaquent au Secure Processor et à son système d'exploitation avec une même finalité, exécuter du code dans l'environnement sécurisé. Si l'on doit faire un parallèle, ces failles font échos aux divers problèmes rencontrés par Intel autour de son Management Engine. Il ne s'agit pas non plus de la première fois que des failles sont pointées sur le Secure Processor d'AMD. En janvier 2018, une faille s'attaquant au trustlet (le nom des programmes tournant dans l'environnement TrustZone) fTPM (l'implémentation "firmware" du TPM, à distinguer d'un TPM hardware via le connecteur présent sur les cartes mères) avait été publiée par un ingénieur des équipes de sécurité de Google Cloud. Un patch avait été mis à disposition courant décembre par AMD. Rien ne laisse penser qu'AMD ne pourra pas corriger de la même manière ces failles qui semblent reposer sur le TEE et/ou sur les trustlets utilisés par AMD. La description de certaines des failles nous laisse penser qu'elles pourraient être exploitables sur d'autres SoC qui utiliseraient l'implémentation TEE de Trustonic (c'est le cas de certains SoC Samsung par exemple).

On notera aussi que le Project Zero de Google avait pointé l'été dernier un bon nombre de limites/failles dans les implémentations TrustZone/TEE de Qualcomm et de Trustonic, particulièrement au niveau de la question de la révocation de trustlets. Dans le cas de l'OS de Trustonic, la version 400 (utilisée par Samsung à partir des SoC intégrés dans les Galaxy S8) renforce les possibilités de révocation qui lorsqu'elles sont bypassées peuvent être utilisées pour exploiter des bugs présents dans d'anciennes versions du firmware (Project Zero décrit sur son blog une attaque sur le TEE de Trustonic pour les versions précédentes). Les détails dévoilés par la firme de recherche sont ténus, mais le fait qu'un flashage de BIOS soit nécessaire nous fait penser que la faille exploitée est peut être celle décrite par Google en juillet dernier.

On note d'ailleurs que les failles s'attaquent spécifiquement au fTPM ou à des fonctionnalités spécifiques du BIOS qui deviendraient désactivables. C'est là que les parallèles s'arrêtent d'ailleurs avec les failles du ME d'Intel puisque les descriptions de Masterkey ne parlent pas de la possibilité d'accéder à de la mémoire privilégiée, mais plutôt d'exécuter du code sur le SP sans préciser ce que cela veut dire réellement. Le blog Project Zero explique l'impact relatif :

"And what of Trustonic's TEE? Unlike QSEE's model, trustlets are unable to map-in and modify physical memory. In fact, the security model used by Trustonic ensures that trustlets aren't capable of doing much at all. Instead, in order to perform any meaningful operation, trustlets must send a request to the appropriate driver. This design is conducive to security, as it essentially forces attackers to either compromise the drivers themselves, or find a way to leverage their provided APIs for nefarious means. Moreover, as there aren't as many drivers as there are trustlets, it would appear that auditing all the drivers in the TEE is indeed feasible. "

Il n'y a donc pas d'accès mémoire direct autorisé aux trustlets, contrairement au modèle de sécurité utilisé par l'Intel Management Engine. Qui plus est, le whitepaper pointe le problème spécifique des pilotes (qui semble être ce qu'exploite Ryzenfall/Fallout qui requiert comme nous l'expliquions un pilote signé et qui est capable d'accès mémoire privilégié, on l'imagine via le pilote comme le décrit Google) comme point d'entrée, et la manière de mitiger les attaques, ce qui fait là aussi écho au papier de Project Zero :

" Although trustlets aren't granted different sets of capabilities, drivers can distinguish between the trusted applications requesting their services by using the caller's UUID. Essentially, well-written drivers can verify that whichever application consumes their services is contained within a whitelist, thus minimising the exposed attack surface. Sensitive operations, such as mapping-in and modifying physical memory are indeed unavailable to trusted applications. They are, however, available to any driver. As a result, driver authors must be extremely cautious, lest they unintentionally provide a service which can be abused by a trustlet."

Les parallèles dans la description du whitepaper nous laisse penser qu'il s'agit soit des failles décrites par le Project Zero l'été dernier, soit de variantes spécifiques aux trustlets utilisées par AMD. Si l'on ne connaît pas la version de Kibini utilisée par AMD dans les Ryzen, rien ne semble empêcher théoriquement le constructeur et Trustonic de sécuriser leurs pilotes (même s'ils ne semblent pas l'avoir fait, ou suffisamment depuis la publication de juillet dernier pour peu que les failles soient présentes dans les dernières versions des pilotes) et bloquer les failles publiées.

Le cas ASMedia

La quatrième famille de failles s'attaque spécifiquement au "chipset" fourni par ASMedia. Le whitepaper pointe le fait que le chipset est l'amalgamation sur un même die d'un contrôleur USB 3.1 ASM1142, d'un contrôleur SATA ASM1061 et d'un pont PCI Express. S'ils ne le disent pas explicitement pour leur faille, sur la page suivante la firme indique que les contrôleurs USB ASM1142 ont "une sécurité en dessous des standards" et qu'ils contiennent "des vulnérabilités côté logiciel et hardware".

Il nous est difficile d'évaluer les dires de la firme sur ce point, mais plus globalement, la sécurité des puces additionnelles intégrées sur les cartes mères est un problème important qui est en général limité par le fait que l'accès au périphérique est restreint par un pilote signé. Sans plus de détails il est impossible de savoir si la faille est liée à une version spécifique de pilote, si elle a été corrigée, ou si elle est corrigeable. Mais dans l'absolu, le fait que la faille semble liée a l'ASM1142 spécifiquement (et possiblement à sa version précédente, l'ASM1042) fait que son impact va bien au delà de Ryzen, ces puces contrôleurs USB 3.1 étant utilisées sur la quasi totalité des cartes mères vendues ces dernières années.

Un marketing très appuyé et orienté

Si la description technique des failles nous fait nous poser des questions sur leur impact réel et leur nouveauté, le marketing qui les entoure nous semble également assez orienté.

D'abord, là où en général les failles de sécurités sont communiquées en amont aux constructeurs, pour qu'ils puissent avoir une chance de les corriger, on notera que CTS Labs ne s'est fait connaître auprès d'AMD que 24 heures avant la publication de leur whitepaper. Un délai excessivement court et qui va a l'encontre des pratiques utilisées de nos jours par la majorité des firmes de recherches. Historiquement la question du délai entre le moment ou l'on prévient un constructeur d'une faille et le moment ou elle est rendue publique a toujours été un point de contention entre les chercheurs et failles et les sociétés informatiques. Les constructeurs ont longtemps abusé de la bonne volonté des chercheurs pour étendre au maximum cette durée qui se comptaient longtemps en mois. Google, via son Project Zero, a tenté d'imposer un standard de 90 jours, contesté par nombre de sociétés comme trop court mais qui nous semble être dans l'intérêt général. Le délai de 24 heures dénote donc assez fortement et ne nous semble pas particulièrement "responsable".

La lecture du whitepaper montre qu'il n'est pas non plus neutre dans sa rédaction (on est loin des standards utilisés par Google), quelque chose que l'on ressent également sur le site, le choix du nom de domaine (amdflaws.com), la présence d'une vidéo, ou le fait que ces failles de sécurités renvoient en bas de page vers une agence de relations presse. Dès l'introduction on trouve ce passage par exemple :

"We urge the security community to study the security of these devices in depth before allowing them on mission-critical systems that could potentially put lives at risk."

Dans le cas d'ASMedia, les failles sont présentées comme des backdoors et la conclusion est quelque peu lapidaire :

"This can allow attackers to bury themselves deep within the computer system and to potentially engage in persistent, virtually undetectable espionage, executed from AMD's Secure Processor and AMD's chipset."

La section "Legal disclaimer" à la fin de l'article contient également cette phrase qui n'est pas habituelle dans ce type de communication :

"Although we have a good faith belief in our analysis and believe it to be objective and unbiased, you are advised that we may have, either directly or indirectly, an economic interest in the performance of the securities of the companies whose products are the subject of our reports."

Ce type de mention d'intérêt financier direct ou indirect est surprenant (il n'est pas interdit de publier des "recherches négatives" tout en pariant à la baisse sur le cours d'une action dans la loi américaine), mais la raison pour laquelle on le mentionne est que la publication du whitepaper a été accompagnée, seulement une heure après, par un autre whitepaper de 25 pages (!) d'une société de recherche baptisée Viceroy Research . Sous le nom "AMD - The Obituary" ("l'éloge funèbre"), ils concluent ainsi (on vous passe le reste) :

"In light of CTS's discoveries, the meteoric rise of AMD's stock price now appears to be totally unjustified and entirely unsustainable. We believe AMD is worth $0.00 and will have no choice but to file for Chapter 11 (Bankruptcy) in order to effectively deal with the repercussions of recent discoveries."

Un élément relayé par la presse financière (non sans circonspection) par exemple dans cet article de Bloomberg qui pointe une augmentation significative des options à la baisse sur le titre d'AMD. Bloomberg rappelle que Viceroy Research est considéré comme un short-seller (voir cet article relayé par un lecteur d'Hacker News sur cette particulière société).

Le cours de l'action d'AMD n'a pas particulièrement réagi a la publication de ces informations hier, même si l'action du constructeur est en légère baisse (-1.1%) a l'ouverture aujourd'hui au moment ou nous écrivons ces lignes.

AMD de son côté n'a pas encore réellement communiqué sur le sujet, se contentant simplement d'un billet de blog sur son site réservé aux investisseurs :

"We have just received a report from a company called CTS Labs claiming there are potential security vulnerabilities related to certain of our processors. We are actively investigating and analyzing its findings. This company was previously unknown to AMD and we find it unusual for a security firm to publish its research to the press without providing a reasonable amount of time for the company to investigate and address its findings. At AMD, security is a top priority and we are continually working to ensure the safety of our users as potential new risks arise. We will update this blog as news develops."

3 millions de GPU vendus pour le minage

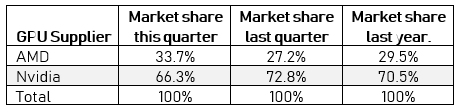

Jon Peddie Research a publié ses estimations de ventes de GPU pour le quatrième trimestre 2017. Si les ventes n'ont pas été bonnes sur le dernier trimestre, cela reste assez relatif car les cartes graphiques ont vu leur ventes augmenter de 9.7% sur l'année, là ou le marché GPU complet (qui inclut également les IGP/portables) baisse sur l'année de 4.8%.

Les bonnes ventes de GPU en 2017 sont bien entendu à mettre à l'actif du minage des diverses crypto monnaies qui ont fortement fait parler d'elles l'année dernière. Si toutes ne sont pas adaptées au GPU, cela n'a pas été sans impact sur les ventes tout le long de l'année avec des pénuries et des hausses de prix.

Selon JPR, trois millions de cartes graphiques auraient été vendues pour cet usage précis (une estimation probablement assez incertaine) en 2017, profitant principalement à AMD. On ne connaît pas le nombre d'unités vendues en 2017, mais le marché de la carte graphique oscille au dessus des 40 millions d'unités par an. 3 millions représenterait 13% environ de ces ventes totales ce qui n'est pas anecdotique quand l'on considère qu'en général les cartes milieu/haut de gamme représentent un part modeste des ventes.

Sur ce dernier trimestre, les cartes dites haut de gamme ont vu leur part de marché monter de 11.5 à 16% par rapport au précédent. Tout ceci pousse vers le haut la part de marché d'AMD qui passe en un trimestre de 27.2 à 33.7%, Nvidia restant à une confortable part de marché de 66.3%. Pour AMD cette augmentation est assez significative, puisque le constructeur n'avait pas atteint une telle part depuis 2014 et l'époque des Radeon R9 2X0.

AMD n'avait pas pour rappel donné de détails sur les ventes de ses GPU sur l'année 2017, regroupant les ventes CPU et GPU dans une seule activité "Computing & Graphics" dans ses résultats financiers. Lisa Su estimait cependant qu'un tiers de la croissance sur l'année était due au minage.

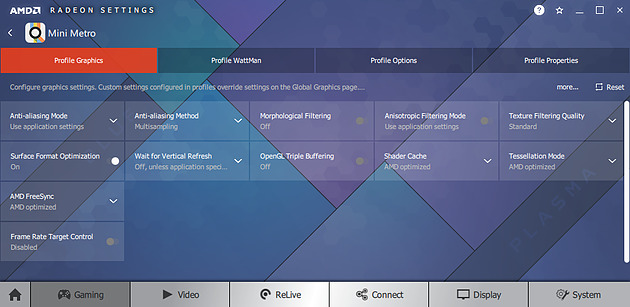

Radeon Software 18.3.1 optimisé pour PUBG et DOTA 2

AMD a rendu disponible plus tôt dans la semaine une nouvelle version beta de ses pilotes graphiques, les Radeon Software 18.3.1. Le constructeur annonce un support optimisé pour Final Fantasy XV ainsi que pour Warhammer: Vermintide II.

Le constructeur annonce aussi des gains de performances sous DOTA 2, jusque 6% sur une Radeon RX580 en 4K. Ce changement fait partie d'une série d'améliorations et d'optimisations entreprises par la société pour certains jeux en ligne populaires du moment. La société dit avoir collaboré avec les développeurs pour améliorer les performances et réduire la latence (des gains de 2 à 4 ms sont évoqués sur Overwatch et Dota 2).

Des bugs ont également été corrigés pour Sea of Thieves (crash en cours de jeu), Middle Earth : Shadow of War (corruptions de textures en multi GPU) et World of Tanks (corruptions de couleurs en multi GPU).

Le téléchargement des pilotes s'effectue comme toujours sur le site du constructeur .

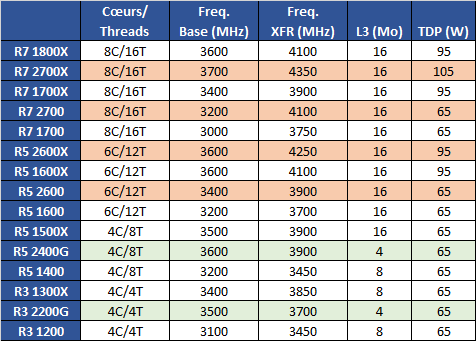

Quatre Ryzen+ Pinnacle Ridge pour avril ?

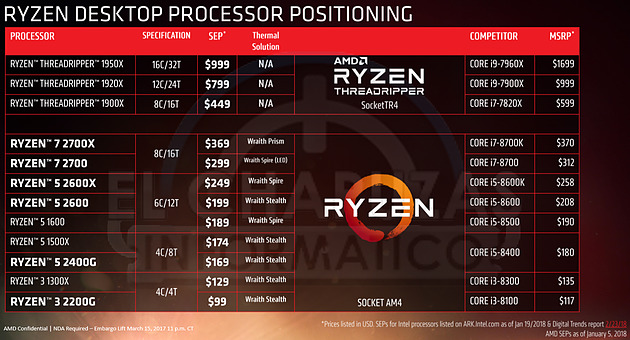

Le site espagnol El Chapuza Informatico a publié des slides qui semblent issus d'une présentation AMD concernant Pinnacle Ridge, les processeurs Ryzen+ qui sont attendus vers la mi avril.

Quatre modèles seraient annoncés pour cette première fournée, on retrouverait deux Ryzen 7 en 8C/16T, les 2700X et 2700, et deux Ryzen 5 en 6C/12T (2600X et 2600). La stratégie serait sensiblement identique à celle du lancement des premiers Ryzen, deux variantes sur un même nombre, la version X profitant d'un TDP plus large pour pousser les fréquences.

Nous avons repris ces caractéristiques supposés dans ce tableau :

On remarquera que le 2700X serait annoncé a 105W, ce qui déteint un peu par rapport aux autres puces, même si dans le cas du 1800X les 95W n'étaient pas vraiment respectées...). Ce TDP est donc peut être un peu plus proche de la réalité.

Les Pinnacle Ridge, contrairement aux Ryzen 1000 et aux APU Raven Ridge sont fabriqués en 12nm ce qui semble donner un peu plus de marges côté fréquences. Sur la fréquence Turbo max un coeur on gagnerait 250 MHz par rapport au 1800X. Il est plus intriguant de noter que le 2700 serait annoncé a 4.1 GHz en fréquence maximale pour un TDP de 65W, ce qui serait un gros progrès par rapport à la gamme précédente. Sur les premiers Ryzen, monter en fréquence était très rapidement limité par la tension au delà de 3.7 GHz comme nous avons pu vous le montrer dans nos tests d'overclocking.

On notera en bas du slide que selon les constructeurs, les BIOS Raven Ridge ne sont pas forcément suffisants pour démarrer les Pinnacle Ridge chez Asus et MSI.

Un slide de performances est également présent dans la présentation même si comme souvent, on vous invitera à la prudence sur les chiffres des constructeurs (pour peu qu'ils soient exacts) :

AMD annoncerait 5% de gains dans les jeux en moyenne avec une GTX 1080 par rapport à son ancien haut de gamme, ce que l'on ne manquera pas de vérifier le moment venu. Aucun changement architectural majeur n'est attendu pour les Ryzen+ pour rappel (quelques petites modifications peuvent avoir été effectuées mais il s'agit principalement d'un die shrink de Ryzen en 12nm, Ryzen 2 l'année prochaine apportera des changements sur l'architecture).

Côté prix, AMD placerait le 2700X face au Core i7-8700K. Si les caractéristiques sont exactes le 2700X devrait creuser légèrement l'écart sur l'indice applicatif. Tout ceci reste bien entendu à vérifier, selon nos confrères, le lancement serait prévu pour le 19 avril prochain.

Dossier : AMD Ryzen 5 2400G et Ryzen 3 2200G : les APU de retour ?

Après de longues années d'attente, AMD renouvelle enfin sa gamme APU en joignant Ryzen et Vega. De quoi rendre ces APU intéressants ?

[+] Lire la suite