Actualités stockage

Plextor M6S Plus en 15nm

Le 850 EVO 4 To en approche

La 3D NAND arrive chez Micron, MX300 en vue ?

30% de baisse pour les Intel SSD 750

La 3D NAND Intel fait son apparition

Toshiba passe le X300 à 8 To

Déjà déclinée en versions 4, 5 et 6 To, la gamme de disques durs Toshiba X300 se voit adjoindre un nouveau modèle d'une capacité de 8 To (référence HDWF180EZSTA en version boite). Il partage avec ses prédécesseurs une vitesse de rotation de 7200 tpm combinée à un cache de 128 Mo.

Les autres caractéristiques sont assez floues puisque la consommation est annoncée comme étant de 6w au repos et 11.3w en activité quel que soit le modèle, ce qui est peu probable. Le bruit en rotation et le poids sont par contre communs entre les versions 4/5 To (31 dB et 720g) et 6/8 To (34 dB et 770g). Il est possible que l'on soit en présence de 4 plateaux dans le premier cas et 5 plateaux dans le second.

Ce nouveau X300 8 To devrait être disponible à partir de juin pour 360 , sa garantie est de deux ans. En face Seagate se positionne avec le Desktop HDD.15 8 To qui fonctionne lui aussi à 7200 tpm, chez Western la gamme desktop se limite par contre à 6 To en Blue (5400 tpm) comme en Black (7200 tpm), pour atteindre 8 To il faut s'orienter sur le WD Red WD80EFZX (5400 tpm).

Toshiba marque OCZ de son empreinte

Après avoir racheté OCZ en 2014, Toshiba semble vouloir passer à la vitesse supérieure en termes d'intégration. Le nouveau site d'OCZ met désormais en avant la marque Toshiba, et le catalogue a au passage été réduit à seulement deux modèles : seuls restent les TR150 et VT180, qui correspondent respectivement aux Trion 150 et Vector 180.

Ces nouveaux SSD arborent là aussi la marque Toshiba, alors que tous les autres sont en fin de vie, ce qui inclue au passage la gamme professionnelle. Le RevoDrive 400 qui avait été présenté au CES et qui est pour rappel un SSD M.2 PCie Gen3 NVMe 1.1b capable d'atteindre 2.4 Go /s en lecture reste à l'ordre du jour selon la page d'accueil.

Le rachat de SanDisk par WD finalisé

Après avoir été perturbé en février, le rachat de SanDisk par Western Digital annoncé en octobre vient d'être finalisé. Pour rappel il s'agit d'un rachat très coûteux puisqu'alors que la société était valorisé à 23 milliards de $ avant le rachat elle va finalement verser 67,5$ et 0,2387 actions Western pour chaque action SanDisk, soit 13,7 milliards $ de cash.

Le géant du disque dur devient donc un acteur important du marché de la NAND alors que le marché du disque dur continue sa lente érosion, passant à "seulement" 100 millions d'unités livrées au dernier trimestre contre 125, 138, 136, 147, 160 et 163 millions si on remonte d'année en année jusqu'à premier trimestre 2010. Une prise de risque importante mais probablement nécessaire à long terme, mais un environnement concurrentiel plus agressif sur le marché de la NAND ou du disque dur mettrait à mal la nouvelle structure très endettée qui a donc besoin de dégager une marge importante pour rembourser sa dette.

Western devient au passage un partenaire important de Toshiba au travers de la joint-venture SanDisk-Toshiba Flash Forward pour la fabrication de Flash, alors que les entreprises sont en concurrence directe sur le marché du disque dur.

WD Gold pour les serveurs

Western Digital n'avait vraisemblablement pas encore assez de gammes de disque dur et vient donc d'en lancer une nouvelle destinée aux centres de données, les WD Gold. Ils rejoignent donc les WD Re, Se et Ae qui couvraient déjà ce secteur, mais à terme il semble qu'ils soient prévus pour remplacer la gamme Re.

3 disques sont annoncés, les WD8002FRYZ, WD6002FRYZ et WD4002FRYZ qui font respectivement 8, 6 et 4 To pour des prix de 629, 499 et 309$. Ils disposent bien entendu de tous les technologies WD contre les vibrations ainsi que du TLER, fonctionnent à une vitesse de 7200 tpm, disposent d'un cache de 128 Mo et sont interfacés en SATA 6 Gbps. La version 8 To fait appel à l'hélium et à la technologie HelioSeal développée par HGST, ce qui n'est pas le cas des autres qui pour autant disposent du marquage HGST Japan sur l'étiquette et du design habituel des disques HGST.

Comme les WD Re la garantie est de 5 ans et WD annonce une charge en écriture admissible de 550 To par an, par contre le MTBF passe de 2 à 2,5 millions d'heures. Pour le reste le constructeur est plutôt avare en détail. Il met ainsi en avant une meilleure efficience énergétique de la gamme, alors que la version 4 To serait 18% plus rapide en débit séquentiel que le WD Re 4 To, probablement du fait d'une augmentation de la densité, alors que sur la version 6 To le constructeur met en avant jusqu'à 30% de mieux en écriture aléatoire du fait d'un cache spécial dont les détails ne sont pas communiqués.

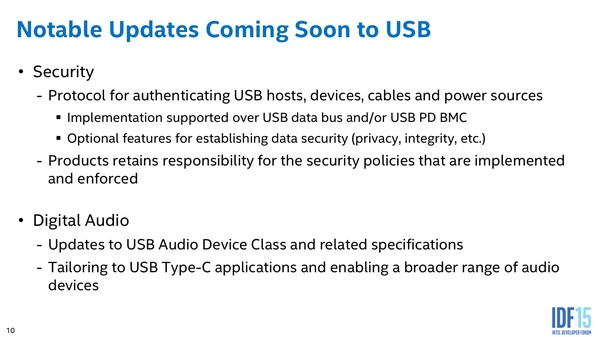

MAJ : Protocole d'authentification pour l'USB Type-C

L'USB-IF vient d'ajouter un nouveau document à la spécification USB 3.1 . Baptisée USB Type-C Authentication Specification, il s'agit d'une spécification optionnelle qui rajoute la possibilité pour un hôte USB d'authentifier les câbles et les périphériques USB. Nous vous avions parlé de l'arrivée de ce protocole en août dernier.

Si l'on peut penser instantanément aux dérives que pourrait provoquer une norme de ce type - certains constructeurs de PC Portables n'autorisant pas l'utilisation de chargeurs tiers par exemple - en pratique les conséquences devraient être un peu plus nuancées, pour ne pas dire positives.

La question de la sécurité a toujours été un problème avec l'USB. Comme la majorité des protocoles mis au point durant les années 90, la question de la sécurité n'a tout simplement jamais été prise en compte dans la spécification. La multiplication incessante des protocoles gérés par l'USB (HID, vidéo, audio, réseau...) complexifiant un peu plus la donne.

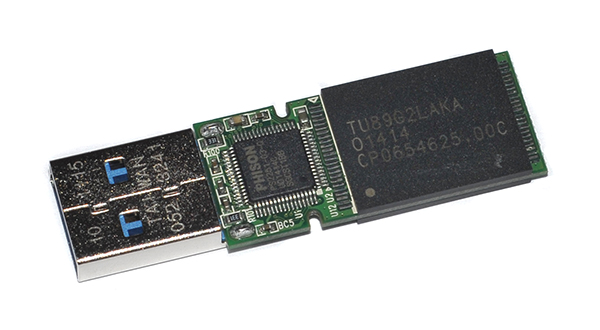

Au fil des années, on a pu voir s'empiler un bon nombre de failles, certaines particulièrement importantes comme BadUSB . Le concept est relativement simple à comprendre, l'implémentation de base s'agissait d'une attaque du contrôleur de stockage Phison, très répandu dans les clefs USB (voir notre comparatif). La faille repose sur la possibilité (bien utile) de connecter plusieurs périphériques via un hub.

La modification du firmware transforme ainsi la clef en deux périphériques connectés en simultanée (ou ultérieurement, tout est imaginable), le second périphérique pouvant être un "faux" clavier par exemple ou une fausse carte réseau. De la même manière, des chargeurs "publics" peuvent être modifiés pour insérer un autre périphérique et compromettre l'hôte USB.

Avec l'arrivée de l'USB Type-C et de la dernière version de la norme de chargement (USB-PD 2.0), la situation s'est complexifiée puisque sont arrivés sur le marché un grand nombre de chargeurs et câbles non seulement défaillants, mais parfois excessivement dangereux. En effet si l'USB limitait dans sa version originale à 5 watts la puissance fournie aux périphériques (15W dans un second temps), l'USB-PD 3.0 fait passer le seuil à 100 watts, autorisant le chargement de PC portables (par exemple les Macbook et les Chromebook), mais multipliant surtout les erreurs de design dans les câbles et les adaptateurs Type-A vers Type-C.

Une situation tellement catastrophique qu'un ingénieur de chez Google, Benson Leung, s'est distingué en achetant et testant les différents modèles disponibles sur le marché pour vérifier s'ils étaient conformes aux spécifications. Il maintient ainsi une liste de câbles certifiés dans ce document en ligne .

Les mauvais designs ne sont cependant pas l'apanage de l'USB Type-C puisqu'à été découvert il y a quelques jours un chargeur USB laissant passer directement le 230V vers les prises USB . Electrisant !

Et si l'on ajoute des idées surréalistes comme WebUSB , une initiative de Google pour autoriser la création de drivers USB... en Javascript (!), il est difficile de penser qu'il n'est pas indispensable d'améliorer rapidement la sécurité de l'USB.

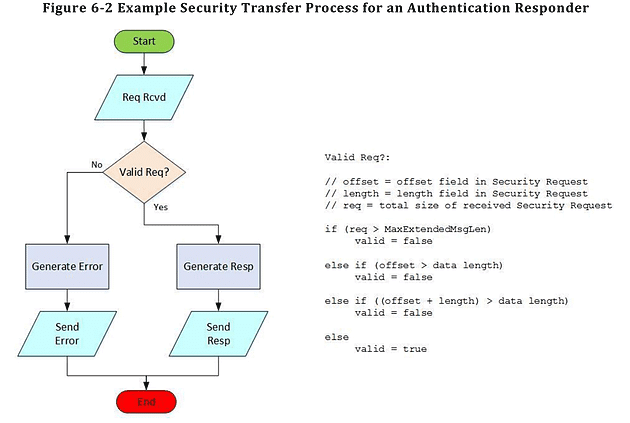

Regroupant toute l'industrie (d'Intel à Microsoft en passant par AMD, Apple, Google, STMicro... et même VIA !), la spécification décrit un système d'authentification optionnel basé sur un système de certificats présents dans les périphériques, l'hôte ayant charge de valider leur authenticité. Le protocole s'adapte à la fois aux périphériques (qui utilisent les voies de transferts de "données") et aux chargeurs.

Ce qui se passe en cas de périphérique non conforme reste la responsabilité du système d'exploitation de l'hôte USB. En cas de branchement d'un chargeur non certifié, le système d'exploitation pourra par exemple avertir l'utilisateur d'un problème potentiel, lui laissant le choix d'autoriser ou non la connexion. La spécification décrit également un scénario d'entreprise ou les systèmes d'exploitations pourront être configurés pour n'autoriser le branchement que de certaines clefs USB dont le certificat a été autorisé par le département informatique de l'entreprise.

De nombreux scénarios sont envisageables et si l'on peut craindre qu'un constructeur tente de fermer l'USB a ses seuls périphériques, la norme semble avoir été pensée pour maximiser l'interopérabilité. Il sera important de voir dans les mois à venir de quelle manière seront implémentés précisément les restrictions dans les systèmes d'exploitation, en notant qu'a plusieurs reprises, la spécification sous entend un cas particulier pour la "certification" USB.

L'USB-IF propose en effet depuis des années des certifications pour les différents produits (via des compliance workshop ), qui se traduisaient simplement par le droit d'utiliser ou non le logo USB (un "droit" facilement contournable pour les contrefaçons). Tout laisse penser que l'USB-IF signera lui même un certificat (un périphérique peut en contenir plusieurs) pour les périphériques ayant passé les tests de conformité même si la chose n'a pas été explicité clairement.

Le communiqué de presse , tout comme la spécification font ainsi référence à plusieurs reprises au cas des chargeurs USB-PD certifiés, laissant penser que l'interopérabilité des chargeurs a bel et bien été prise en compte. C'est en tout cas en ce sens que l'USB-IF semblait se diriger l'été dernier.

MAJ 18/04 : L'USB-IF nous a confirmé qu'il signerait lui même un certificat principal pour chaque revendeur, certificat qui servira de base à la signature de certificats signés par les revendeurs eux mêmes conformément à une procédure définie (un champ dans le certificat permet de s'assurer que le produit à passé les tests de conformité si nécéssaire, via Internet). Les systèmes d'exploitation pourront donc simplement valider tous les produits "conformes" et autoriser l'interopérabilité, ce qui est le but de ce protocole.