Les derniers contenus liés au tag X370

Afficher sous forme de : Titre | FluxGigabyte lance une 3è X370, la K5

Biostar 1er sur le mini-ITX AM4

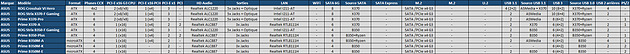

AM4 : caractéristiques de 29 cartes mères

La gamme AM4 ASRock détaillée

MSI lance 6 ''nouvelles'' cartes AM4

MAJ de notre test des Ryzen 7 2700X et Ryzen 5 2600X

Des failles de sécurité spécifiques aux Ryzen ?

Les mini-ITX AM4 ASRock et Gigabyte arrivent (MAJ)

X370 et B350 en ROG Strix chez ASUS

Encore plus d'AM4 chez MSI

MAJ de notre test des Ryzen 7 2700X et Ryzen 5 2600X

Nous avons mis à jour notre test des Ryzen 7 2700X et Ryzen 5 2600X avec quelques nouvelles précisions :

- d'abord, contrairement à certaines rumeurs lancées par un de nos confrères, il n'y a pas de "surconsommation" à noter sur la Crosshair VII Hero par rapport aux autres cartes mères. Nous avons mesuré la consommation sur trois cartes pour le vérifier, vous pouvez retrouver cela sur la page overclocking.

- contrairement à ce que nous avions indiqué dans un premier temps, le XFR2 n'est pas une fonctionnalité exclusive aux cartes mères X470. Nous avons pu vérifier que les fréquences de fonctionnement étaient identiques sur une Crosshair VI Hero (X370) avec le BIOS 6004 (AGESA 1.0.0.2a) et sur la Crosshair VII Hero (X470) utilisée pour notre test.

- Nous avons confirmé également que les gains de latence, que nous avions décomposé en deux (une partie liée à l'AGESA 1.0.0.2 et l'autre à ce qu'AMD appelle une "meilleure utilisation de son silicium"), se retrouve à l'identique sur X370 avec les BIOS adéquat. La latence du 2700X est strictement identique sur X370. Vous retrouverez plus de détails sur cette page.

Au final nous confirmons qu'avec les BIOS adéquat, les performances sont identiques pour le Ryzen 7 2700X sur X370 et X470, que ce soit à 3 GHz ou à fréquence de base. La seule fonctionnalité qui semble exclusive au X470 est le Precision Boost Overdrive, un overclocking du XFR2. Vous pourrez retrouver là aussi plus de détails sur le sujet ici et là.

Des failles de sécurité spécifiques aux Ryzen ?

Une firme de sécurité israélienne, CTS-Labs, a publié ces dernières heures un site web ainsi qu'un whitepaper décrivant selon eux treize vulnérabilités critiques (regroupées en 4 familles de failles) touchant les processeurs AMD Ryzen et dérivés. Le whitepaper publié est relativement avare en détails techniques (pour ne pas dire superficiel), mais il décrit globalement les méthodes et les impacts.

Trois "familles" de failles pour deux cibles distinctes

La première famille de faille, Masterkey, regroupe plusieurs attaques qui permettraient d'exécuter du code malicieux sur le Secure Processor (un CPU ARM Cortex A5 inclut dans les processeurs Ryzen, il s'agit peu ou prou du pendant de l'Intel Management Engine pour faire un parallèle). Le Secure Processor disposant (comme le ME) d'un niveau de privilège supérieur au reste du système, ce type de faille est en général considéré comme particulièrement critique (nous reviendrons plus bas sur l'impact réel). Dans ce cas cependant, l'exploitation des failles requiert que l'on flash au préalable un BIOS modifié/corrompu, ce qui limite sensiblement sa portée et sa facilité de déploiement.

La seconde famille de faille, Ryzenfall, s'attaque également au Secure Processor (l'ARM Cortex A5), ou plus précisément à son OS (Secure OS). AMD a choisi pour rappel d'utiliser les mécanismes de sécurité développés par ARM (TrustZone ). Deux implémentations de TEE (Trusted Execution Environment) coexistent, une développée par Qualcomm (QSEE) et l'autre par Trustonic (Kibini ). C'est cette dernière qui serait utilisée par AMD pour son "Secure OS" d'après le whitepaper. Les failles permettraient là aussi d'exécuter du code sur le Secure Processor et de bypasser les protections mémoires sous Windows. L'exploitation des failles est décrite comme requérant un accès système administrateur ainsi qu'un pilote signé spécifique (on ne sait pas lequel, s'il s'agit d'un pilote communément installé par les drivers AMD, ni s'il s'agit d'une version particulière du pilote). Bien que cela ne soit pas dit explicitement dans le whitepaper qui est assez avare en détails, le fait qu'un pilote Windows soit nécessaire laisse penser d'une part que la faille est spécifique à Windows, et de l'autre que la faille semble en grande partie logicielle. A noter que la troisième "famille" de faille, Fallout, est le pendant exact de Ryzenfall mais cette fois ci appliqué à Epyc plutôt qu'à Ryzen.

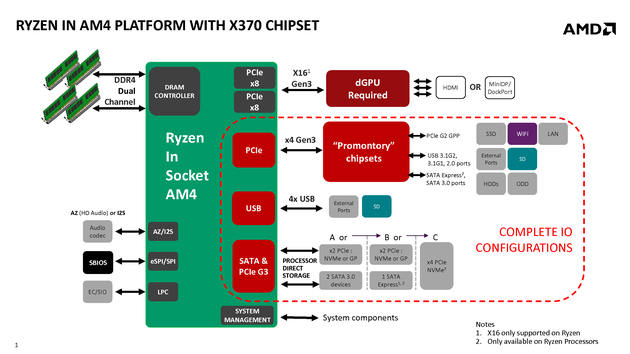

La dernière famille de faille, Chimera, s'attaque enfin au chipset utilisé par AMD pour les cartes mères Ryzen (les X370 et dérivés, connus sous le nom de code Promontory).

Ces chipsets sont pour rappels développés par Asmedia et s'occupent des I/O "lentes" (USB, SATA, réseau, ce que l'on appelait historiquement un southbridge). La faille pointée par la société permettrait d'exécuter du code directement sur le chipset et d'accéder à la mémoire via le DMA. Le whitepaper parle de deux failles distinctes, une liée au firmware, et l'autre lié au design de l'ASIC. L'exploitation de cette faille demanderait là aussi un accès système administrateur et un pilote signé (Windows n'est pas mentionné explicitement cette fois ci).

Des failles complexes à exploiter et peut être pas nouvelles

La première chose qu'il nous semble important de pointer est que ces failles requièrent systématiquement un accès administrateur (et donc un système déjà compromis) et soit un pilote signé, soit un BIOS modifié pour qu'elles soient exploitables. Elles sont incomparables de leur description avec des failles comme Meltdown qui permet sur les processeurs Intel une escalade de privilèges d'un espace mémoire userland vers root, ou comme les variantes de Spectre qui s'attaquent aux mécanismes d'exécution spéculatifs.

Ici, deux cibles distinctes sont pointées. Les trois premières familles de failles s'attaquent au Secure Processor et à son système d'exploitation avec une même finalité, exécuter du code dans l'environnement sécurisé. Si l'on doit faire un parallèle, ces failles font échos aux divers problèmes rencontrés par Intel autour de son Management Engine. Il ne s'agit pas non plus de la première fois que des failles sont pointées sur le Secure Processor d'AMD. En janvier 2018, une faille s'attaquant au trustlet (le nom des programmes tournant dans l'environnement TrustZone) fTPM (l'implémentation "firmware" du TPM, à distinguer d'un TPM hardware via le connecteur présent sur les cartes mères) avait été publiée par un ingénieur des équipes de sécurité de Google Cloud. Un patch avait été mis à disposition courant décembre par AMD. Rien ne laisse penser qu'AMD ne pourra pas corriger de la même manière ces failles qui semblent reposer sur le TEE et/ou sur les trustlets utilisés par AMD. La description de certaines des failles nous laisse penser qu'elles pourraient être exploitables sur d'autres SoC qui utiliseraient l'implémentation TEE de Trustonic (c'est le cas de certains SoC Samsung par exemple).

On notera aussi que le Project Zero de Google avait pointé l'été dernier un bon nombre de limites/failles dans les implémentations TrustZone/TEE de Qualcomm et de Trustonic, particulièrement au niveau de la question de la révocation de trustlets. Dans le cas de l'OS de Trustonic, la version 400 (utilisée par Samsung à partir des SoC intégrés dans les Galaxy S8) renforce les possibilités de révocation qui lorsqu'elles sont bypassées peuvent être utilisées pour exploiter des bugs présents dans d'anciennes versions du firmware (Project Zero décrit sur son blog une attaque sur le TEE de Trustonic pour les versions précédentes). Les détails dévoilés par la firme de recherche sont ténus, mais le fait qu'un flashage de BIOS soit nécessaire nous fait penser que la faille exploitée est peut être celle décrite par Google en juillet dernier.

On note d'ailleurs que les failles s'attaquent spécifiquement au fTPM ou à des fonctionnalités spécifiques du BIOS qui deviendraient désactivables. C'est là que les parallèles s'arrêtent d'ailleurs avec les failles du ME d'Intel puisque les descriptions de Masterkey ne parlent pas de la possibilité d'accéder à de la mémoire privilégiée, mais plutôt d'exécuter du code sur le SP sans préciser ce que cela veut dire réellement. Le blog Project Zero explique l'impact relatif :

"And what of Trustonic's TEE? Unlike QSEE's model, trustlets are unable to map-in and modify physical memory. In fact, the security model used by Trustonic ensures that trustlets aren't capable of doing much at all. Instead, in order to perform any meaningful operation, trustlets must send a request to the appropriate driver. This design is conducive to security, as it essentially forces attackers to either compromise the drivers themselves, or find a way to leverage their provided APIs for nefarious means. Moreover, as there aren't as many drivers as there are trustlets, it would appear that auditing all the drivers in the TEE is indeed feasible. "

Il n'y a donc pas d'accès mémoire direct autorisé aux trustlets, contrairement au modèle de sécurité utilisé par l'Intel Management Engine. Qui plus est, le whitepaper pointe le problème spécifique des pilotes (qui semble être ce qu'exploite Ryzenfall/Fallout qui requiert comme nous l'expliquions un pilote signé et qui est capable d'accès mémoire privilégié, on l'imagine via le pilote comme le décrit Google) comme point d'entrée, et la manière de mitiger les attaques, ce qui fait là aussi écho au papier de Project Zero :

" Although trustlets aren't granted different sets of capabilities, drivers can distinguish between the trusted applications requesting their services by using the caller's UUID. Essentially, well-written drivers can verify that whichever application consumes their services is contained within a whitelist, thus minimising the exposed attack surface. Sensitive operations, such as mapping-in and modifying physical memory are indeed unavailable to trusted applications. They are, however, available to any driver. As a result, driver authors must be extremely cautious, lest they unintentionally provide a service which can be abused by a trustlet."

Les parallèles dans la description du whitepaper nous laisse penser qu'il s'agit soit des failles décrites par le Project Zero l'été dernier, soit de variantes spécifiques aux trustlets utilisées par AMD. Si l'on ne connaît pas la version de Kibini utilisée par AMD dans les Ryzen, rien ne semble empêcher théoriquement le constructeur et Trustonic de sécuriser leurs pilotes (même s'ils ne semblent pas l'avoir fait, ou suffisamment depuis la publication de juillet dernier pour peu que les failles soient présentes dans les dernières versions des pilotes) et bloquer les failles publiées.

Le cas ASMedia

La quatrième famille de failles s'attaque spécifiquement au "chipset" fourni par ASMedia. Le whitepaper pointe le fait que le chipset est l'amalgamation sur un même die d'un contrôleur USB 3.1 ASM1142, d'un contrôleur SATA ASM1061 et d'un pont PCI Express. S'ils ne le disent pas explicitement pour leur faille, sur la page suivante la firme indique que les contrôleurs USB ASM1142 ont "une sécurité en dessous des standards" et qu'ils contiennent "des vulnérabilités côté logiciel et hardware".

Il nous est difficile d'évaluer les dires de la firme sur ce point, mais plus globalement, la sécurité des puces additionnelles intégrées sur les cartes mères est un problème important qui est en général limité par le fait que l'accès au périphérique est restreint par un pilote signé. Sans plus de détails il est impossible de savoir si la faille est liée à une version spécifique de pilote, si elle a été corrigée, ou si elle est corrigeable. Mais dans l'absolu, le fait que la faille semble liée a l'ASM1142 spécifiquement (et possiblement à sa version précédente, l'ASM1042) fait que son impact va bien au delà de Ryzen, ces puces contrôleurs USB 3.1 étant utilisées sur la quasi totalité des cartes mères vendues ces dernières années.

Un marketing très appuyé et orienté

Si la description technique des failles nous fait nous poser des questions sur leur impact réel et leur nouveauté, le marketing qui les entoure nous semble également assez orienté.

D'abord, là où en général les failles de sécurités sont communiquées en amont aux constructeurs, pour qu'ils puissent avoir une chance de les corriger, on notera que CTS Labs ne s'est fait connaître auprès d'AMD que 24 heures avant la publication de leur whitepaper. Un délai excessivement court et qui va a l'encontre des pratiques utilisées de nos jours par la majorité des firmes de recherches. Historiquement la question du délai entre le moment ou l'on prévient un constructeur d'une faille et le moment ou elle est rendue publique a toujours été un point de contention entre les chercheurs et failles et les sociétés informatiques. Les constructeurs ont longtemps abusé de la bonne volonté des chercheurs pour étendre au maximum cette durée qui se comptaient longtemps en mois. Google, via son Project Zero, a tenté d'imposer un standard de 90 jours, contesté par nombre de sociétés comme trop court mais qui nous semble être dans l'intérêt général. Le délai de 24 heures dénote donc assez fortement et ne nous semble pas particulièrement "responsable".

La lecture du whitepaper montre qu'il n'est pas non plus neutre dans sa rédaction (on est loin des standards utilisés par Google), quelque chose que l'on ressent également sur le site, le choix du nom de domaine (amdflaws.com), la présence d'une vidéo, ou le fait que ces failles de sécurités renvoient en bas de page vers une agence de relations presse. Dès l'introduction on trouve ce passage par exemple :

"We urge the security community to study the security of these devices in depth before allowing them on mission-critical systems that could potentially put lives at risk."

Dans le cas d'ASMedia, les failles sont présentées comme des backdoors et la conclusion est quelque peu lapidaire :

"This can allow attackers to bury themselves deep within the computer system and to potentially engage in persistent, virtually undetectable espionage, executed from AMD's Secure Processor and AMD's chipset."

La section "Legal disclaimer" à la fin de l'article contient également cette phrase qui n'est pas habituelle dans ce type de communication :

"Although we have a good faith belief in our analysis and believe it to be objective and unbiased, you are advised that we may have, either directly or indirectly, an economic interest in the performance of the securities of the companies whose products are the subject of our reports."

Ce type de mention d'intérêt financier direct ou indirect est surprenant (il n'est pas interdit de publier des "recherches négatives" tout en pariant à la baisse sur le cours d'une action dans la loi américaine), mais la raison pour laquelle on le mentionne est que la publication du whitepaper a été accompagnée, seulement une heure après, par un autre whitepaper de 25 pages (!) d'une société de recherche baptisée Viceroy Research . Sous le nom "AMD - The Obituary" ("l'éloge funèbre"), ils concluent ainsi (on vous passe le reste) :

"In light of CTS's discoveries, the meteoric rise of AMD's stock price now appears to be totally unjustified and entirely unsustainable. We believe AMD is worth $0.00 and will have no choice but to file for Chapter 11 (Bankruptcy) in order to effectively deal with the repercussions of recent discoveries."

Un élément relayé par la presse financière (non sans circonspection) par exemple dans cet article de Bloomberg qui pointe une augmentation significative des options à la baisse sur le titre d'AMD. Bloomberg rappelle que Viceroy Research est considéré comme un short-seller (voir cet article relayé par un lecteur d'Hacker News sur cette particulière société).

Le cours de l'action d'AMD n'a pas particulièrement réagi a la publication de ces informations hier, même si l'action du constructeur est en légère baisse (-1.1%) a l'ouverture aujourd'hui au moment ou nous écrivons ces lignes.

AMD de son côté n'a pas encore réellement communiqué sur le sujet, se contentant simplement d'un billet de blog sur son site réservé aux investisseurs :

"We have just received a report from a company called CTS Labs claiming there are potential security vulnerabilities related to certain of our processors. We are actively investigating and analyzing its findings. This company was previously unknown to AMD and we find it unusual for a security firm to publish its research to the press without providing a reasonable amount of time for the company to investigate and address its findings. At AMD, security is a top priority and we are continually working to ensure the safety of our users as potential new risks arise. We will update this blog as news develops."

Les mini-ITX AM4 ASRock et Gigabyte arrivent (MAJ)

De manière assez étonnante, seul Biostar propose à ce jour des cartes mères mini-ITX destinée à la plate-forme AM4. Cela devrait bientôt changer, ASRock comme Gigabyte ayant profité du Computex pour dévoiler leurs cartes mères qui seront disponibles courant juillet.

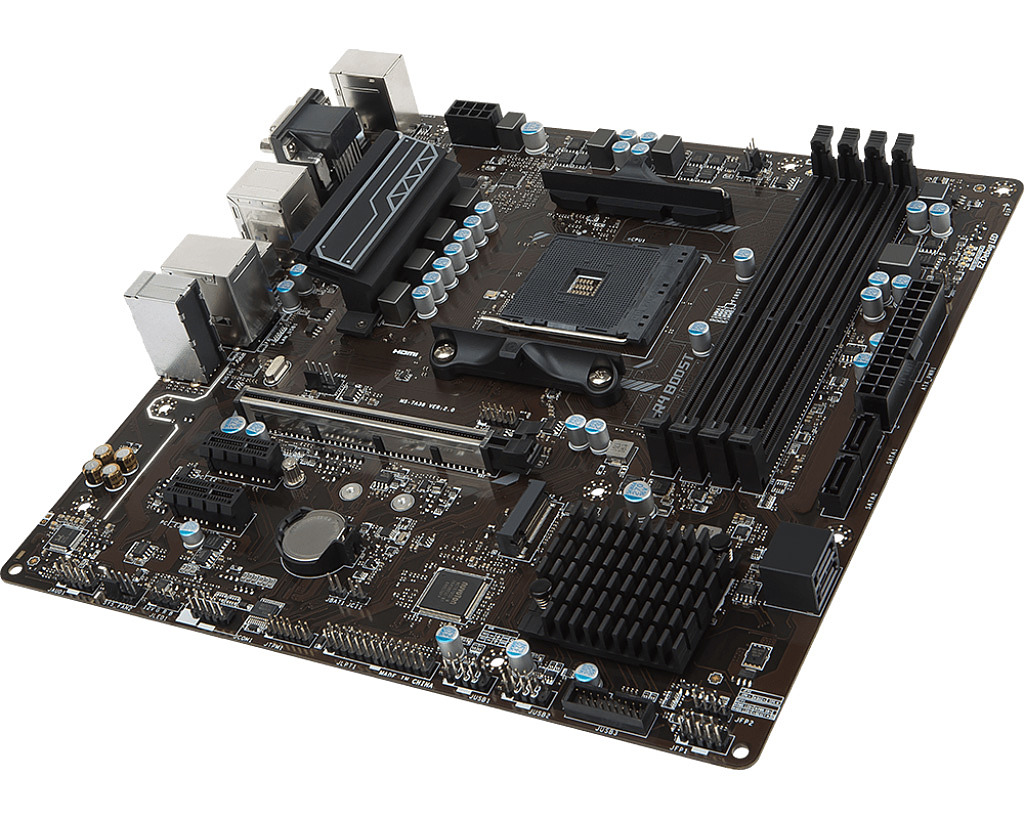

ASRock prépare deux cartes, les X370 Gaming ITX/ac et AB350 Gaming ITX/ac, qui offrent des caractéristiques identiques (on retrouve la même bizarrerie marketing chez Biostar). 3x2 phases semblent alimenter les CCX de l'AM4, un port PCIe x16 Gen3 est présent ainsi qu'un M.2 PCie x4/SATA qui se situe au dos de la carte. 4 ports SATA s'ajoutent au M.2 pour le stockage alors que ASRock fait appel à Intel pour le réseau Gigabit comme le Wi-Fi 802.11ac. 6 ports USB 3.0 sont disponibles, 4 à l'arrière (dont un Type-C) et 2 via un connecteur interne, alors que la partie audio est prise en charge par un codec Realtek ALC1220 qui dispose de 5 sorties analogiques et une optique.

Sur la Gigabyte GA-AB350N-Gaming WiFi le constructeur semble faire appel à un étage d'alimentation à 4 phases pour les CCX. On a bien entendu droit également à un PCIe x16 Gen3, un M.2 PCIe x4/SATA là-aussi au dos de la carte ainsi qu'à 4 SATA. Le réseau Gigabit et Wi-Fi 802.11ac sont d'origine indéterminée alors que l'audio est pris en charge par un ALC1220, mais cette-fois sans sortie optique. Gigabyte intègre au contraire d'ASRock deux ports USB 3.1 Gen2 disponible à l'arrière de la carte.

Le design de la carte est assez particulier pour du mini-ITX, notamment au niveau du positionnement des différents connecteurs internes (ATX 24p, ATX12V, SATA, du port USB 3.0 interne ou encore des connecteurs pour les boutons du boîtier) ce qui pourrait poser parfois quelques soucis d'intégration.

Mise à jour : La GA-AB350N-Gaming WiFi sera disponible à partir de mi-juillet à 139 .

X370 et B350 en ROG Strix chez ASUS

ASUS vient de lancer deux nouvelles cartes mères AM4, les premières sous la gamme ROG Strix. La ROG Strix X370-F Gaming est assez proche sur le papier de la Prime X370-Pro, elle propose ainsi 6 phases pour l'alimentation des CCX, deux ports PCIe x16 Gen3 connectés à l'AM4 (en x8/x8 avec deux cartes), 8 SATA, un M.2 PCIe/SATA ou encore 2 ports USB 3.1 dont l'un est de Type-C cette-fois. On notera au passage côté USB que ASUS utilise désormais la dénomination USB 3.1 Gen1 et USB 3.1 Gen2 pour qualifier les ports USB 3.x à respectivement 5 et 10 Gbps, au lieu de USB 3.0 et USB 3.1 jusqu'alors. Bien qu'officielle cette dénomination n'est à notre sens pas la plus claire.

L'audio est pris en charge par un codec Realtek ALC1220 accompagné d'amplificateurs pour casque et d'un blindage, alors que la puce réseau Gigabit Intel I211-AT se voit affublé d'une protection contre les surintensités plus importante. La carte intègre également, à l'instar de la Crosshair, un générateur de fréquence externe facilitant l'overclocking par le bus. L'éclairage RGB est de la partie, avec 2 connecteurs pour synchroniser des éléments externes.

Cette fonctionnalité est également présente sur la ROG Strix B350-F Gaming. L'étage d'alimentation est un peu réduit, et compte a priori 5 phases pour le CCX. Cette fois le générateur de fréquence externe disparait et, B350 oblige, un seul port PCIe x16 Gen3 est connecté à l'AM4 ce qui rend impossible le SLI. Seuls 4 SATA sont présents, tous issus du B350. ASUS aurait pu en mettre 6 en utilisant le contrôleur SATA de Ryzen mais sur les cartes qui le font tous les ports SATA ne sont pas utilisables si le port M.2 est utilisé. A noter qu'AMD nous avait pourtant confirmé que le B350 pouvait supporter directement 6 SATA, une parole qui peut être mis en doute puisqu'aucune carte mère ne l'implémente.

Pour le reste cette B350 partage avec la X370 les parties audio et réseau, l'USB 3.1 Gen2 est cette-fois directement géré par le chipset et sous la forme de deux ports Type A. La ROG Strix X370-F Gaming arrivera début juin à 235 , il faudra compter 145 pour la ROG Strix B350-F Gaming qui débarquera fin mai.

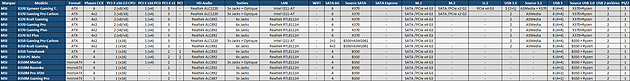

Encore plus d'AM4 chez MSI

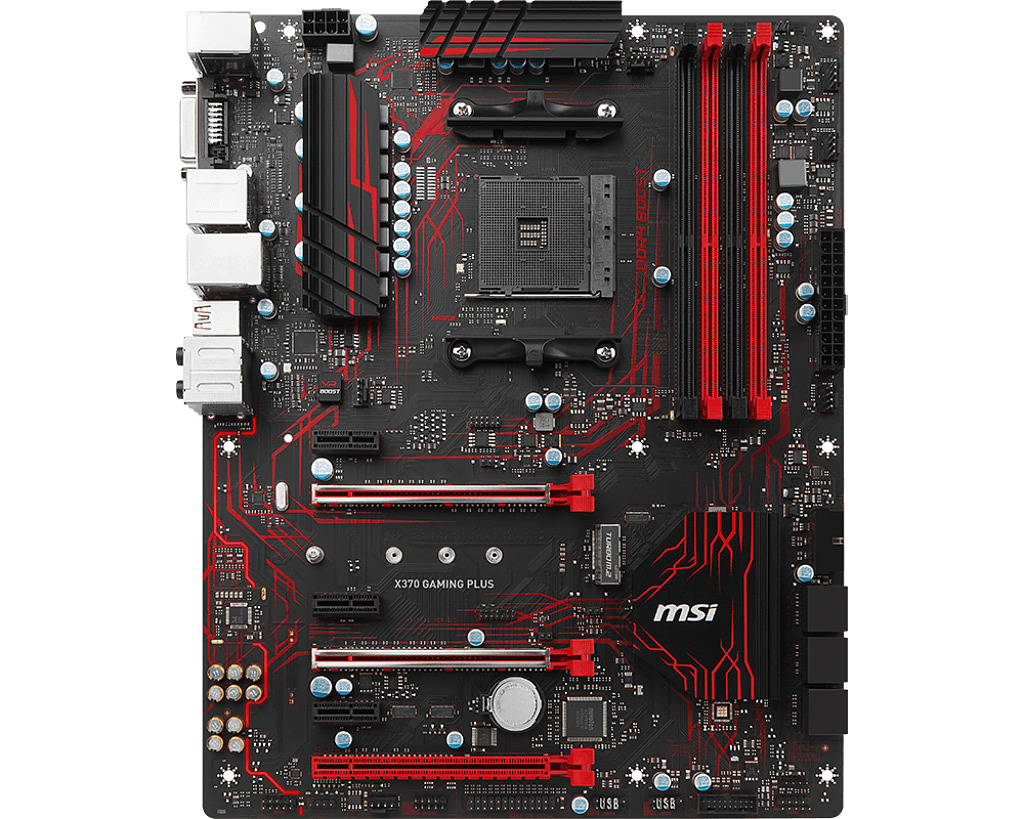

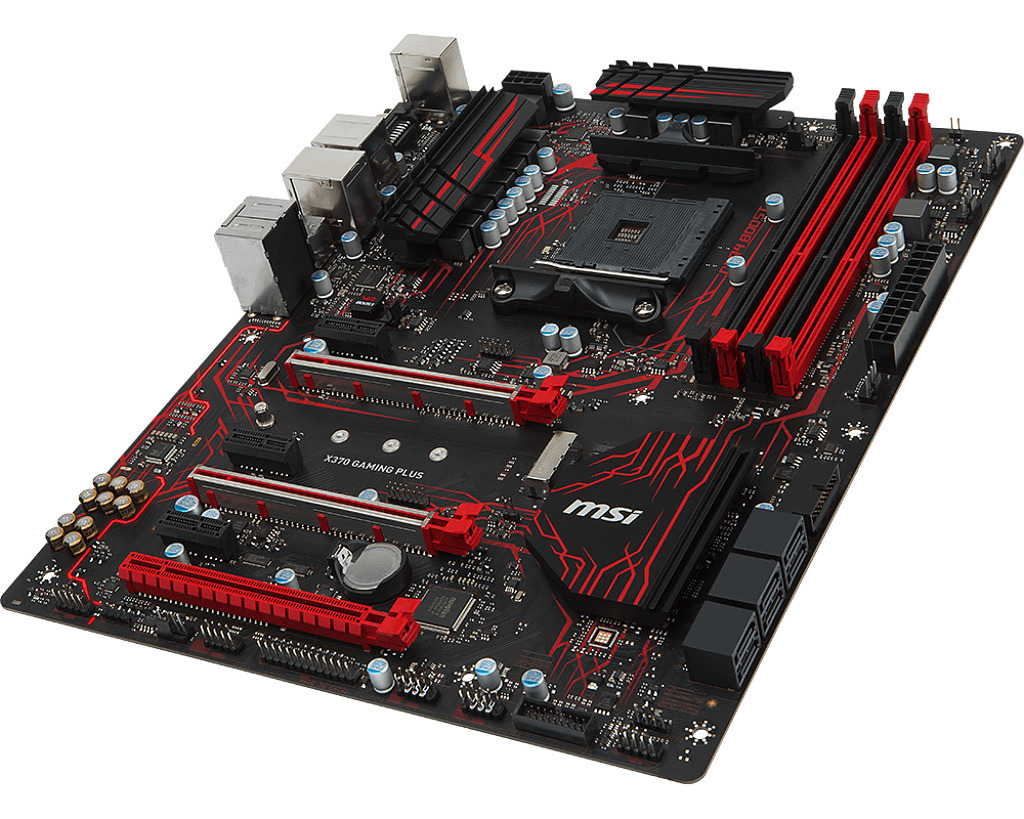

MSI a lancé une troisième vague de cartes mères AM4. On commence par la X370 Gaming Pro Carbon AC, qui comme son nom l'indique est une version de la X370 Gaming Pro Carbon gérant le Wi-Fi 802.11ac. Pour ce faire MSI est allé au plus simple puisqu'il est pris en charge par une carte file PCIe x1 dédiée incluse dans la boite de la carte mère.

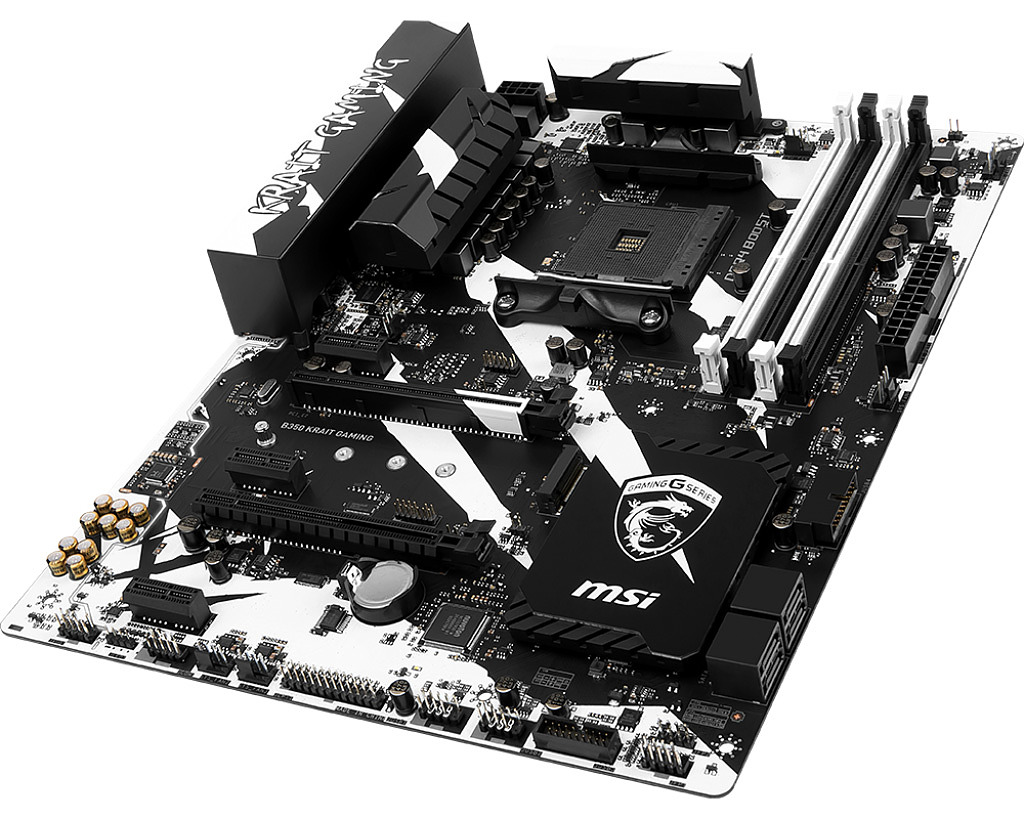

Les X370 Gaming Pro et X370 Gaming Plus reprennent pour leur part les caractéristiques des X370 Krait Gaming et X370 SLI Plus ! Les différences se situent avant tout au niveau de l'esthétique, des LED (présentes ou non, rouges ou blanches ) ainsi qu'à quelques la présence ou non de quelques utilitaires dédiés aux Gaming.

La B350 Gaming Pro Carbon se positionne pour sa part sur le haut de gamme en B350 puisqu'elle utilise un étage d'alimentation à 4x2 phases, fait appel à un Realtek ALC1220 pour l'audio ou à un Intel I211-AT pour le réseau Gigabit. De manière assez incompréhensible, MSI se contente de 4 SATA, dont deux sont issus d'une puce additionnelle ASM1061.

A contrario la B350 Krait Gaming descend d'un cran du côté audio et réseau (Realtek ALC892, sans sortie optique associée, et Realtek RTL8111H), mais dispose de 6 SATA. 4 sont issus du B350 et 2 d'un AMS1061. MSI ne semble pas pouvoir utiliser les 6 SATA pouvant être gérés par le B350 car il a besoin des lignes mixtes PCIe/SATA pour intégrer une puce ASMedia ASM2142 afin de gérer l'USB 3.1 Gen2. Pourquoi, contrairement à d'autres, ne pas utiliser les USB 3.1 Gen2 directement intégrés au B350 plutôt que faire appels à des puces additionnelles ? Ce choix très différents d'un constructeur à l'autre pose question car on se doute qu'il n'est pas fait par plaisir.

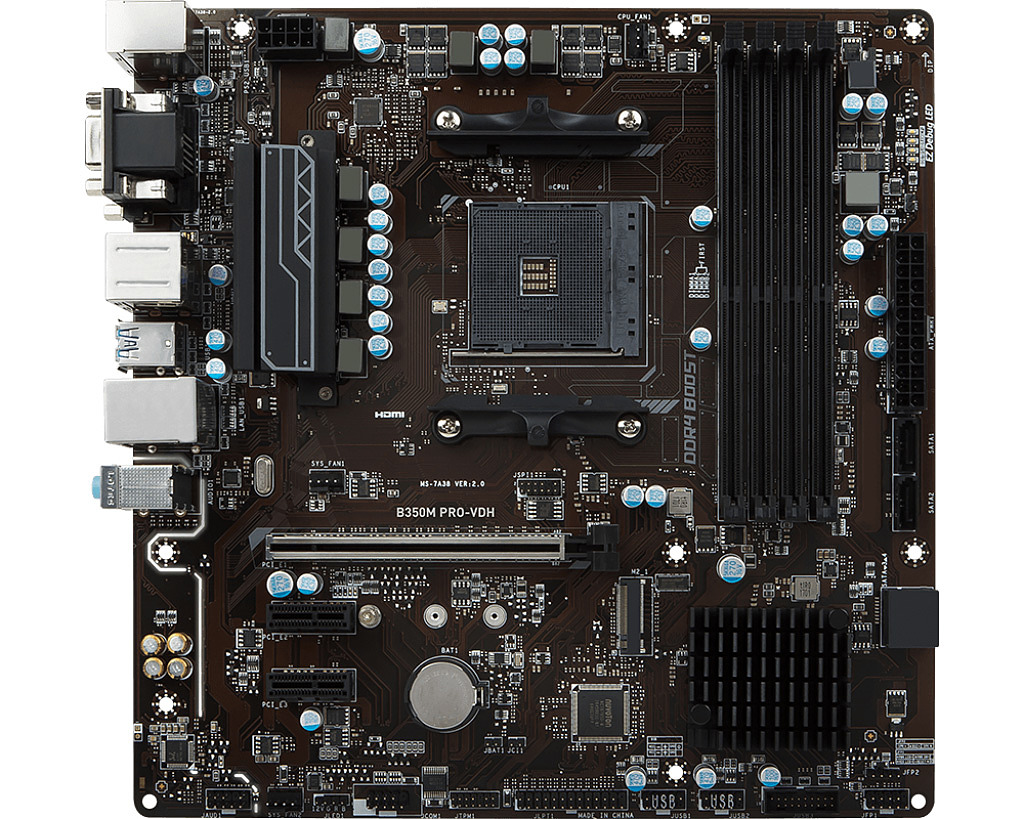

Autre nouveauté la B350 Pro-VDH reprend les caractéristiques de la B350M Bazooka, mais se retrouve allégé des LED et autres utilitaires Gaming. Mais contrairement à la Bazooka, elle n'est pas "GAMING CERTIFIED: 24-hour on- and offline game and motherboard testing by eSports players" (sic)

Vous l'aurez compris si MSI se vante d'avoir avec "plus de 18 modèles" la "gamme la plus complète de cartes mères gaming AM4", de nombreux doublons pourraient être évités alors que certains choix sont surprenants.